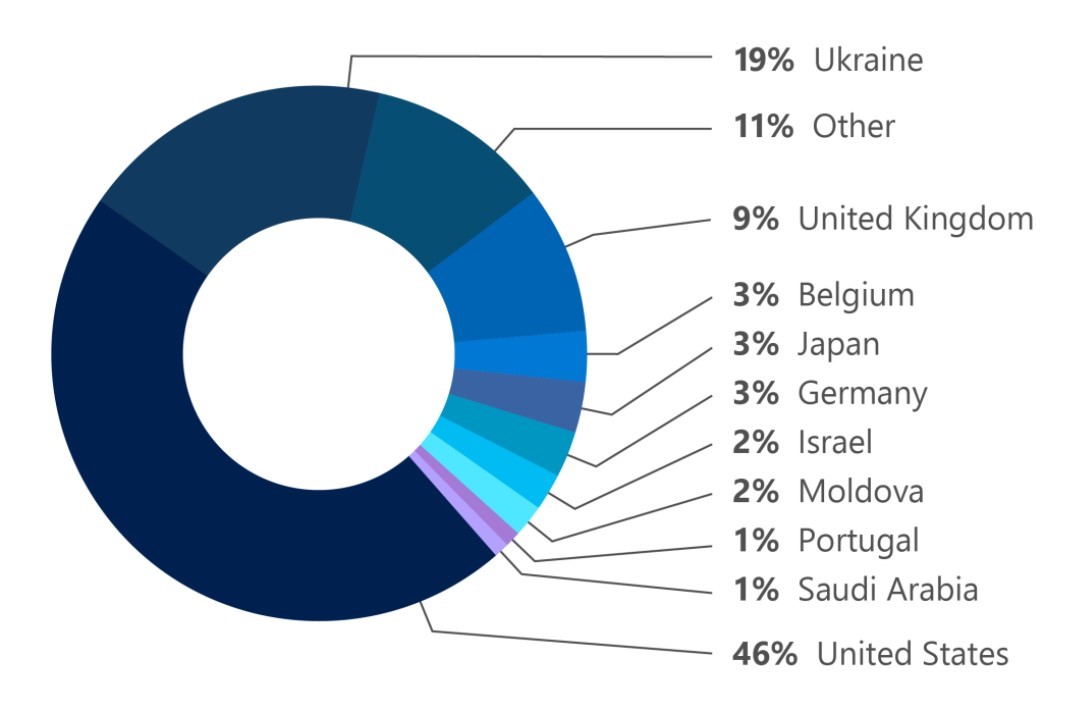

As part of Cybersecurity Awareness Month, Microsoft released the Digital Defense Report. Ukraine ranked second (19%) in the ranking of countries most frequently targeted by hacker attacks. In first place is the U.S. (46%).

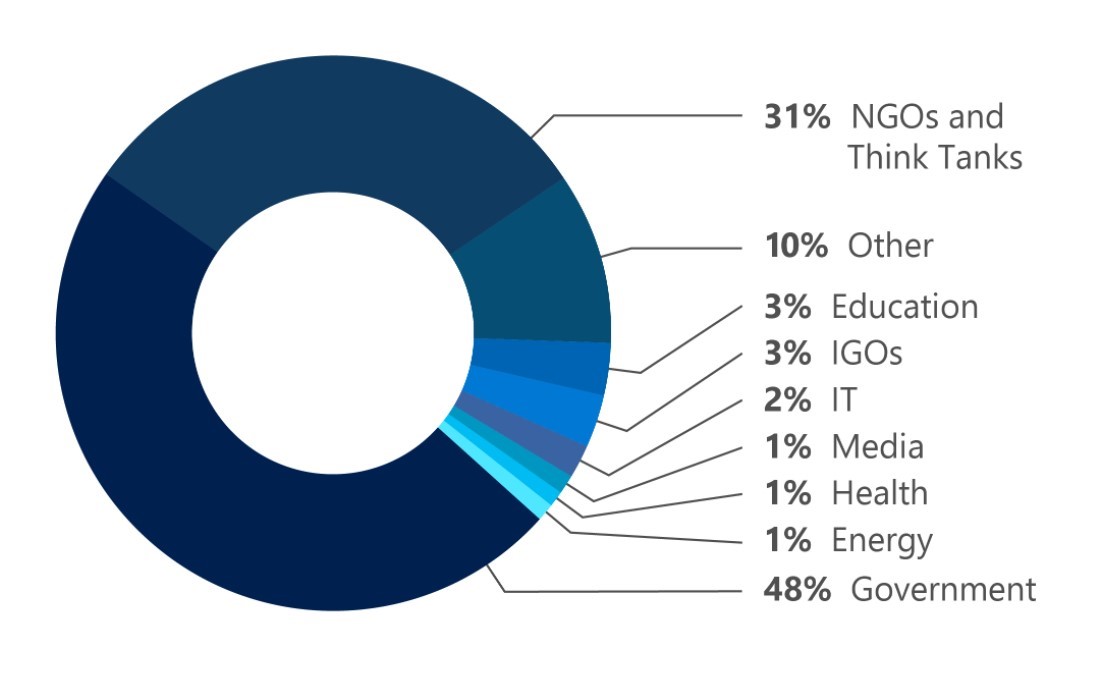

Hackers most often try to attack the government, education, IT, and media sectors.

Government agencies and non-governmental organizations are favorite targets among cybercriminals. Espionage and subversion remain the main targets of criminals, but tactics and techniques continue to be reliable: data gathering, malware, and VPN exploits. According to the report, attacks against IT service providers are on the rise this year. Hackers are using these companies to get to their customers.

Pro-state hacker groups NOBELIUM, NICKEL, THALLIUM, and PHOSPHORUS were the most active against the public sector and targeted mostly government organizations involved in international affairs. Microsoft experts call the Russian cyber groups particularly successful. Why? They have had more successful compromises under their belt as a result of their more targeted attacks on software supply chains. That was combined with larger password spraying campaigns to steal credentials. The report said Russian cyberattacks are increasingly targeting government facilities. A year-over-year comparison of the data shows a marked increase in the number of successful hacks, from 21 percent between July 2019 and June 2020 to 32 percent since July 2020. In turn, the proportion of government organizations attacked by Russian groups rose from about 3% last year to 53% as of July 2020.

Source: Microsoft