Є безліч способів, якими шахраї можуть отримати ваші дані. Сьогодні поговоримо про фішинг на базі онлайн-навчання і як хакери використовують в своїх цілях Google календар.

Небезпечні знання

За останнє десятиліття підхід до навчання змінився кардинально. Тепер отримати необхідні знання, можна не виходячи з дому. Курси, марафони, онлайн-вебінари – стільки можливостей для саморозвитку, що гріх не скористатися. Особливо експлуатують тему навчання відомі і не дуже блогери, які вважають своїм обов’язком створити якийсь онлайн продукт і заробляти на його продажу. Теми варіюються від «як накачати сідниці», до «як заробити свій перший мільйон». Для початку пропонують пройти БЕЗКОШТОВНИЙ вебінар або отримати пару сторінок з начебто безцінною інформацією. Все що вам потрібно зробити – залишити свою пошту і чекати листи. З точки зору продажів – це відмінний підхід, а ось про кібербезпеку так сказати не можна.

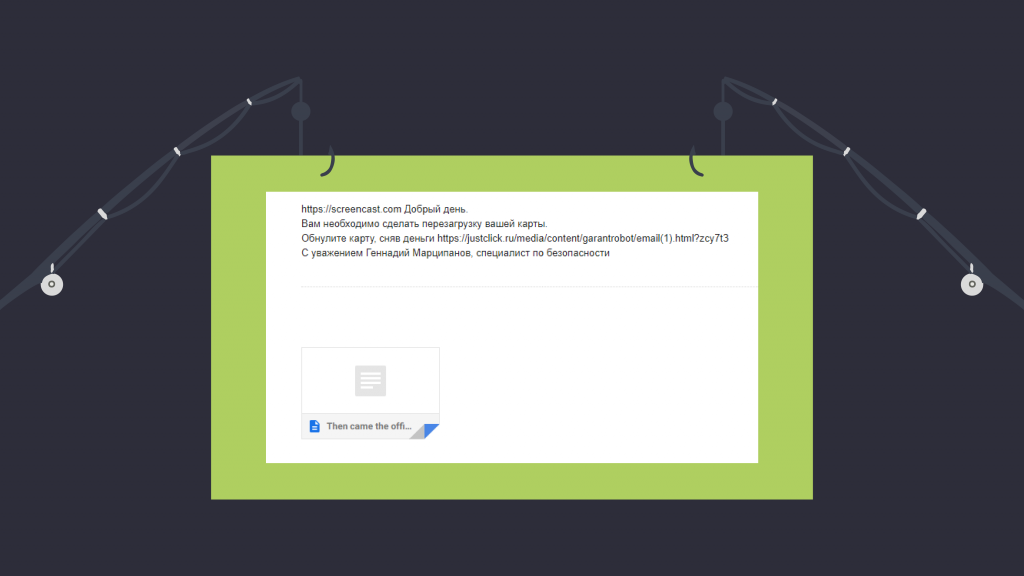

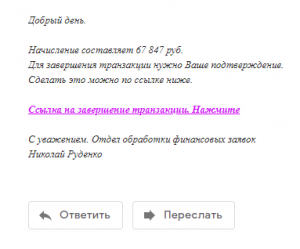

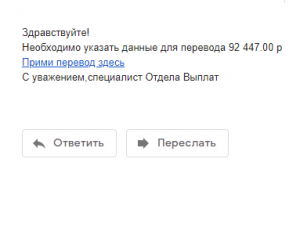

Допитливих людей багато, тому від бажаючих залишити свої дані немає відбою, що не може не привернути увагу хакерів. Навряд чи блогери сильно звертаюсь увагу на кібербезпеку. Для хакерів отримати адреси електронної пошти не складає великих труднощів. А далі вам надсилають фішингові листи. Добре, якщо ви їх ігноруєте. Ось декілька прикладів:

Плануй з обережністю

Плануй з обережністю

Сучасна людина схиблена на плануванні. Google календар став нашим кращим другом, а значить і потенційно вразливим місцем. Фішери зрозуміли, що вони можуть скористатися налаштуваннями календаря, щоб розмістити в розкладі жертв свої власні події, в яких містяться фішингові посилання або файли. У багатьох випадках це також автоматично запускає розсилку повідомлень, які приходять з довіреного додатку (Google календар), а це ще більше викликає у людей довіру до підставних подій.

Як вони це роблять? Атака йде безпосередньо від шахраїв, які надсилають хвилю запрошень на подію одночасно безлічі користувачів Google календаря. Допомагають їм у цьому налаштування «за замовчуванням», згідно з якими календар жертви автоматично додає будь-яку подію і відправляє про це повідомлення. Щоб заманити людину, хакери пишуть пару рядків про подію і пропонують перейти за посиланням і ознайомитися з деталями, або завантажити файл-опис. Далі чекають, коли ви натиснете на лінк чи завантажите додаток.

Запам’ятайте одну просту істину, якщо ви не впевнені – не клікайте.