Почнемо з базового поняття, що таке penetration test. Це імітація реальної атаки хакера, з деякими обмеженнями. Мета – знайти можливість отримання доступу до цінних активів компанії та/або людини (фінанси, цінна інформація тощо). Про відмінності пентесту від атак хакерів ви можете почитати тут. А поки що поговоримо детальніше про те, як все відбувається і хто ховається під білим капюшоном?

Отже, фахівець проводить розвідку, потім зламує один із елементів захисту, проникає та закріплюється в системі.

По суті, пентестер шукає та використовує вразливості IT-інфраструктури компанії, щоб виявити слабкі місця системи раніше, ніж якийсь кіберзловмисник захоче ними скористатися.

Що має вміти пентестер?

Припустімо, ви хочете влаштуватись пентестером у компанію або взяти спеціаліста до себе на роботу. Які базові навичками повинен мати кандидат:

- вміти писати код однією або кількома мовами програмування (Python, PHP, JavaScript тощо);

- розуміти, як працюють браузери та здійснюється комунікація із сервером;

- знати особливості мов програмування та типових помилок, яких можуть допустити розробники;

- розуміти бізнес-логіки та логіки роботи системи, бути здатним проводити аналіз для виявлення помилок, яких потенційно може припустити розробник;

- розбиратися в системах Linux та Windows;

- розбиратися в основних мережевих протоколах (HTTP, TCP, DNS)/мережевих службах (Proxy, VPN, AD);

- мати навички використання софту для аудиту та експлуатації вразливостей, наприклад SqlMap, Nmap, Metasploit, Acunetix, Burp Suite та інше;

- знати особливості роботи баз даних та основних CMS та способи захисту їх від атак;

- мати гарні комунікативні навички та розуміти психологію дій хакерів;

- мати досить високий рівень англійської мови.

Де навчають етичного хакерства?

Не обов’язково йти вчитися до університету, щоб стати пентестером, достатньо бажання та часу. Вся інформація відкрита і є безліч можливостей для самостійного занурення. Існують також різні пентест-лабораторії для навчання: Hackthebox, Root Me, Vuln Hub. Участь у таких симуляторах деякі компанії навіть виносять до списку обов’язкових навичок.

Якщо у вас немає бази, але є чітка мета, то за півроку можна освоїти всю потрібну інформацію і отримати початкову позицію. Але, як не круті, досвід у цій професії є першочерговим. І справа навіть не в кількості років чи знайдених вразливостей. Важливо, як добре фахівець може працювати руками, які проекти обирає та як про них розповідає.

Існує багато різних напрямків у пентесті: web, mobile, IT-інфраструктура, АСУ ТП та інші. Вам не обов’язково знатися на всьому. Керуючись своїми інтересами, на перших етапах, оберіть щось одне і заглибтесь.

Ключові складові професії

- Творчість та вміння виходити за рамки

Ваша робота — знайти вразливість, навіть якщо доведеться вигадати спосіб, який нікому у світі ще не спадав на думку. Так що креатив і кмітливість доведеться проявляти часто. Наприклад, у рамках Red team проектів фахівці можуть зібрати власний пристрій на базі Raspberry Pi, встановивши модуль GSM. Потім використовувати його у проектах для організації непомітного віддаленого доступу у внутрішню мережу замовника.

- Цікавість та азарт

Усі проекти унікальні. Це ніби щоразу проходиш новий квест, набиваєш бали і відточуєш навички у грі. Тому навряд чи хтось може сказати, що професія пентестера нудна.

- Порушення правил

У своїй роботі пентестер діє рівно тими самими методами, як і хакер. Є тільки одна відмінність, у нього на руках є «папірець», який це дозволяє. Цей ореол заборонності надає професії романтики та навіть легкого почуття винятковості.

- Усвідомлення відповідальності

Бути на “світлій” стороні – це круто. Але не варто забувати, що почуття всевладдя та безкарності можуть згодом зіграти з вами злий жарт. Вивчаючи особисті листування, вам може випадково потрапити надто особиста інформація або фінансове становище людини здатися надто привабливим та вразливим. «Досвід дає пентестеру практично безмежні можливості, і лише його моральні принципи визначають — чи залишиться він на світлій стороні захисників інформації, чи перейде на темний бік порушників закону».

Ситуація на ринку

Кваліфікований пентестер завжди буде затребуваним на ринку праці. Технології проникають скрізь. У бізнесі з’являється дедалі більше інформаційних систем. Процес автоматизації глобальний. Зростає кількість цифрових продуктів, отже, і їх вразливостей. З’являється все більше новин про хакерські злами. Компанії бояться репутаційних та фінансових втрат, вкладають більше грошей у кібербезпеку.

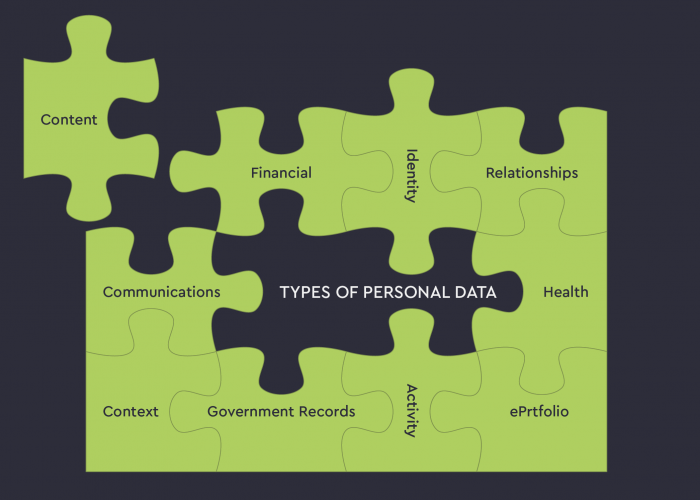

Водночас, уряд постійно модернізує закони про зберігання персональних даних, вимагаючи від бізнесу захищати їх належним чином.

Джерело: Tproger