ТЕЛЕФОННЫЕ И КОМПЬЮТЕРНЫЕ СКАНЕРЫ ОТПЕЧАТКОВ ПАЛЬЦЕВ МОЖНО ПОБЕДИТЬ С ПОМОЩЬЮ ТРЕХМЕРНОЙ ПЕЧАТИ

Введение

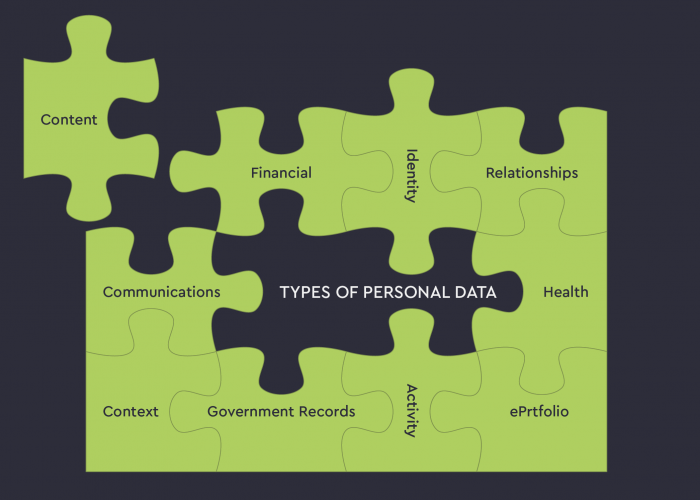

Пароли — это традиционные методы аутентификации для компьютеров и сетей. Но пароли можно украсть. Биометрическая аутентификация кажется идеальным решением этой проблемы. Существует несколько видов биометрической аутентификации, в том числе сканирование сетчатки глаза, распознавание лица и аутентификация по отпечатку пальца, самые распространенные. Отпечатки пальцев каждого человека уникальны, и принято считать, что по ним можно идентифицировать человека.

Технологическая эволюция распространила аутентификацию по отпечатку пальца на все виды устройств, от ноутбуков до мобильных телефонов, до замков и зашифрованных USB-накопителей. Аутентификация по отпечатку пальца стала широкодоступной на телефонах с запуском Apple TouchID в iPhone 5 в 2013 году. Эта технология была обойдена вскоре после выпуска. С тех пор технология превратилась в три основных типа датчиков: оптические, емкостные и ультразвуковые.

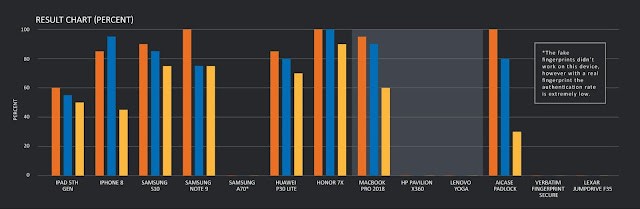

Тесты показали, что в среднем удается достичь около 80 процентов успеха при использовании поддельных отпечатков пальцев, когда датчики были обойдены хотя бы один раз.

Достижение такого успеха было трудной и утомительной работой. Исследователи обнаружили несколько препятствий и ограничений, связанных с масштабированием и физическими свойствами материала. Даже в этом случае такой уровень успеха означает, что существует очень высокая вероятность разблокировки любого из протестированных устройств. Результаты показывают, что отпечатков пальцев достаточно, чтобы защитить конфиденциальность обычного человека, если он потеряет свой телефон. Однако человек, который может стать целью хорошо финансируемого и мотивированного субъекта, не должен использовать аутентификацию по отпечатку пальца.

Исследователи разработали три варианта использования моделей угроз, которые соответствуют сценариям реального мира. В результате читатель должен сравнить результат с домашней системой безопасности. Если вы хотите, чтобы это помешало хорошо финансируемым субъектам, таким как органы национальной безопасности, шпионить за вашим домом, это может не дать достаточного результата. Для обычного пользователя аутентификация по отпечатку пальца имеет очевидные преимущества и предлагает очень интуитивно понятный уровень безопасности. Однако, если пользователь является потенциальной целью для финансируемых злоумышленников или их устройство содержит конфиденциальную информацию, исследователи рекомендуют больше полагаться на надежные пароли и двухфакторную аутентификацию по токену.

Эти результаты вместе с недавними утечками информации о биометрической компании и недавней проблеме с датчиком, используемым Samsung на смартфоне Galaxy S10, понимание этой технологии и влияние утечки данных отпечатков пальцев (или, в более общем смысле, биометрических) вызвали вопросы. Поскольку трехмерная печать развивалась, и домашний принтер стал иметь разрешение в микронах. Может ли обычный человек создать поддельный отпечаток пальца со стекла с помощью трехмерного принтера? Или это должно быть государственное учреждение? А можно ли это сделать, пока пользователь находится на пограничном пункте?

Исследователи превратили эти вопросы в три основные цели:

- Каковы улучшения безопасности при сканировании отпечатков пальцев с момента его первого поражения на iPhone 5?

- Как технология трехмерной печати влияет на аутентификацию по отпечатку пальца?

- Определите модель угроз для атак, чтобы обеспечить реалистичный контекст.

Исследователи тестировали разные марки и модели устройств. Чтобы определить модель угроз, наложили бюджетные ограничения, исходя из предположения, что если это можно сделать при небольшом бюджете, то это могут сделать субъекты, спонсируемые государством.

Сложность процесса также была важна для определения модели угрозы. Исследователи хотели знать, насколько сложно обычному пользователю воспроизвести эти результаты.

Третьим компонентом модели угроз была техника сбора. Исследователи определили три метода сбора данных, каждый из которых связан с моделью угроз, которая включает свои собственные характеристики. Некоторые из них имеют дополнительную сложность получения зарегистрированного отпечатка пальца, поскольку большинство пользователей не будут использовать более одного пальца.

Какие новости? Технологии трехмерной печати позволили любому человеку создавать поддельные отпечатки пальцев. Но не только то, что это также сделало возможным, при наличии нужных ресурсов, сделать это в больших масштабах. Более того, с демократизацией использования аутентификации по отпечатку пальца влияние копий биометрических данных стало даже больше, чем в прошлом. Исследователи применили эти модели угроз к мобильным телефонам, ноутбукам, замкам и USB-накопителям.

Как это работало? Исследователи создали копии, используя три разных метода, которые были определены в соответствии с определенными профилями угроз. Форма была создана с помощью трехмерного принтера, который затем использовался для воссоздания отпечатка пальца с помощью текстильного клея.

И что? Аутентификация по отпечатку пальца теперь широко используется на всех типах устройств. Однако его надежность не на всех устройствах одинакова. Организации должны знать, что безопасность аутентификации по отпечатку пальца небезопасна, несмотря на распространенные предположения. Это означает, что в зависимости от профиля угроз каждого пользователя его использование может быть нецелесообразным. На самом деле некоторые компании обладают такой же надежностью, как и шесть лет назад. Это означает, что с развитием таких технологий, как трехмерная печать, победить их стало еще проще.

Уровень развития

В прошлом злоумышленники несколько раз использовали аутентификацию по отпечатку пальца, что привело к развитию сенсорных технологий. Apple TouchID был впервые публично взломан в 2013 году. Исследователь по имени Starbug впервые продемонстрировал эту технику на iPhone 5s во время конференции Chaos Computer Club . Совсем недавно флагманский мобильный телефон Samsung S10 был случайно сломан пользователем, когда он использовал силиконовый чехол. В конце концов Samsung исправила эту проблему с помощью обновления программного обеспечения. Во время конкурса Geekpwn 2019 Cybersecurity группа исследователей безопасности X-Lab из Tencent взломала аутентификацию по отпечатку пальца с трех разных телефонов, но никаких подробностей об исследовании предоставлено не было. Однако по данным ForbesВ статье команда сфотографировала отпечаток пальца на стекле и создала поддельный отпечаток пальца. Весь процесс занял 20 минут, а стоимость оборудования, по словам руководителя группы, составляет около 200 евро. Однако этот процесс представляет собой черный ящик и не документирован.

Концепция

Дизайн аутентификации по отпечатку пальца

Аутентификацию по отпечатку пальца можно разделить на два этапа. Первым шагом является захват, при котором датчик формирует изображение отпечатка пальца. Второй шаг — это анализ и сравнение сгенерированных изображений. Эту задачу может выполнять сам датчик, например, во встроенных и автономных устройствах, таких как дверной замок, или операционная система. Например, в Microsoft Windows сравнение выполняется с помощью «Windows Hello». ОС просит датчик захватить данные, и эти данные пересылаются в ОС с помощью ANSI INCITS 378-2004. формат, созданный NIST. ОС выполняет сравнение и решает, подтверждать ли подключение к системе. Алгоритм сравнения должен включать определенный уровень допуска. Если отпечаток пальца немного изменен, например, с небольшим отрезком, аутентификация должна работать. Пороговые значения не являются общедоступными, поэтому некоторые редакторы более терпимы, чем другие. Слабость можно найти на первом и втором шагах.

Тип датчика

Исследователи обнаружили три основных типа датчиков: емкостные, оптические и ультразвуковые. Разные датчики по-разному реагируют на разные материалы и методы сбора. Большинство датчиков разрабатываются сторонними компаниями и затем интегрируются в устройство. Единственным исключением является Apple, которая создает собственные датчики после приобретения компании AuthenTec в 2012 году.

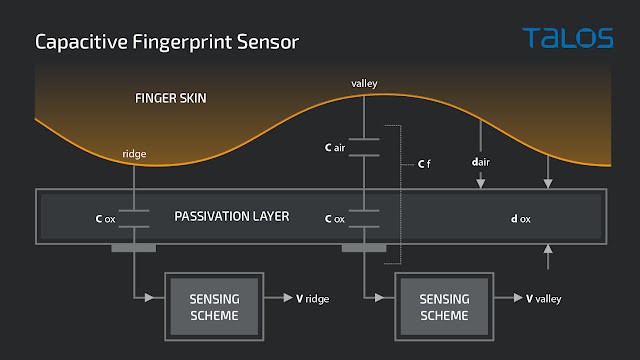

Наиболее распространенным типом датчиков является емкостный, а некоторые из них являются активными или пассивными.

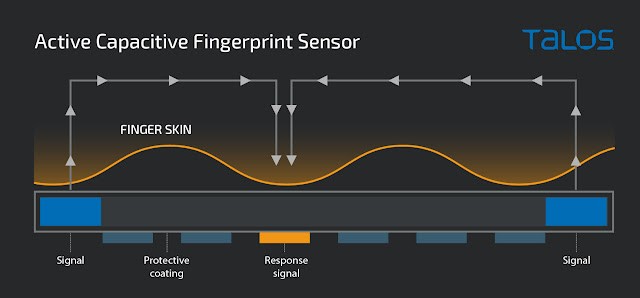

Рисунок 1. Емкостной датчик отпечатков пальцев

Проще говоря, емкостные датчики используют естественную емкость тела для считывания отпечатков пальцев. Ребра, соприкасающиеся со считывателем, создают естественный конденсатор, который будет обнаружен датчиком. Напротив, впадины будут слишком далеко от считывателя, чтобы создать естественный конденсатор.

Рисунок 2. Активный емкостный датчик отпечатков пальцев

Активные емкостные датчики не полагаются только на естественную емкость, они будут вводить небольшой сигнал, который проходит через палец и, наконец, достигает датчика через прикосновение гребней отпечатка пальца.

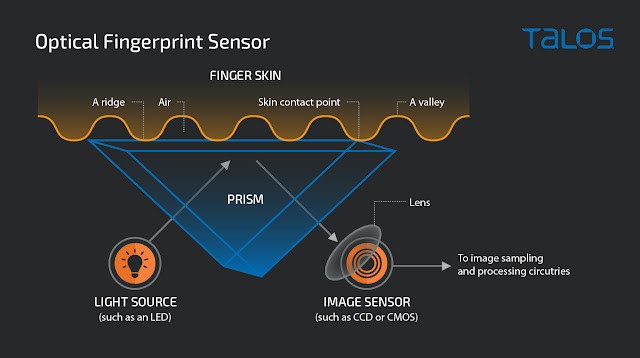

Рисунок 3. Оптический датчик отпечатков пальцев

Оптические датчики отпечатков пальцев фактически считывают изображение отпечатка пальца. В этом типе датчика есть источник света, который будет освещать выступы, контактирующие с датчиком. Датчик изображения считывает их через призму.

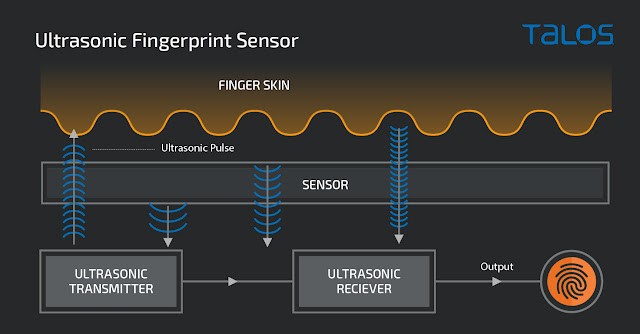

Рисунок 4. Ультразвуковые датчики

Ультразвуковые датчики – это новейший тип датчиков. Они используются в основном на устройствах с экранными датчиками. В этих случаях датчик излучает ультразвуковой импульс, эхо которого будет считываться датчиком. Гряды и впадины будут иметь разные эхосигналы, позволяющие датчику создать псевдоизображение по отпечатку пальца.

В среднем ультразвуковой датчик кажется наиболее надежным, поскольку он дает нам более высокие показатели успеха. Goodix – один из основных производителей оптического сенсора дисплея. Qualcomm разработала ультразвуковой датчик для Samsung S10, а Synaptics разработала большинство емкостных датчиков, которые тестировались в данном исследовании.

Создание на основе сценариев угроз

Процесс распознавания состоит из двух основных этапов: сбор и создание. На этапе сбора исследователи собрали целевой отпечаток пальца и создали форму. Форма используется для отливки поддельного отпечатка пальца с использованием различных материалов в зависимости от контекста.

Первым делом нужно собрать отпечаток пальца. В разделе, посвященном методам сбора, речь пойдет о различных методах, которые пробовались исследователями. Каждый метод соответствует определенному контексту и конкретной модели угроз.

Прямой сбор: этот метод представляет сценарий атаки, когда жертва либо находится без сознания, либо в состоянии, когда она не имеет полного контроля над своими действиями (например, пьяна). В этом случае прямо на пострадавшем изготавливают форму из мягкого материала, которая затем затвердевает. Он также используется в качестве нашего метода контроля. В этом методе злоумышленник может собрать все отпечатки пальцев или наблюдать за целью, чтобы собрать их.

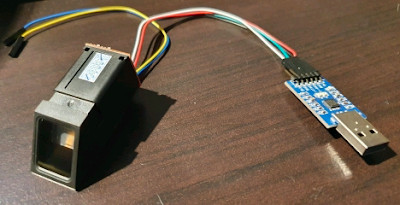

- Датчик отпечатков пальцев: этот метод представляет собой сбор, сделанный на границе / таможне в аэропорту или частной охранной компанией с помощью считывателя отпечатков пальцев. Большинство пограничников / таможен собирают все отпечатки пальцев, что устраняет эту проблему.

- Сторонний подход: в этом сценарии сбор осуществляется через сторонний объект. Это может быть стакан, бутылка и т. д., сфотографировав объект. Идея состоит в том, что злоумышленник заберет отпечаток пальца жертвы, а затем подготовит поддельный отпечаток пальца. При таком подходе наличие зарегистрированного пальца может быть проблемой, поскольку злоумышленник не контролирует источник коллекции. Однако слепок отпечатка пальца можно создать из нескольких частей одного и того же пальца.

Второй шаг – создать форму на основе ранее собранной информации. Это непростая задача, о чем пойдет речь в разделе ограничений. Исследователи использовали трехмерный принтер для создания форм. Точность светодиодного УФ-принтера составляет 25 микрон. Дермальные гребни отпечатков пальцев имеют ширину ~ 500 микрон и глубину 20-50 микрон. Разрешение принтера полностью соответствует нашим потребностям. Последний шаг – снятие отпечатка пальца. Исследователи перепробовали много разных материалов, самыми актуальными были силикон и тканевый клей.

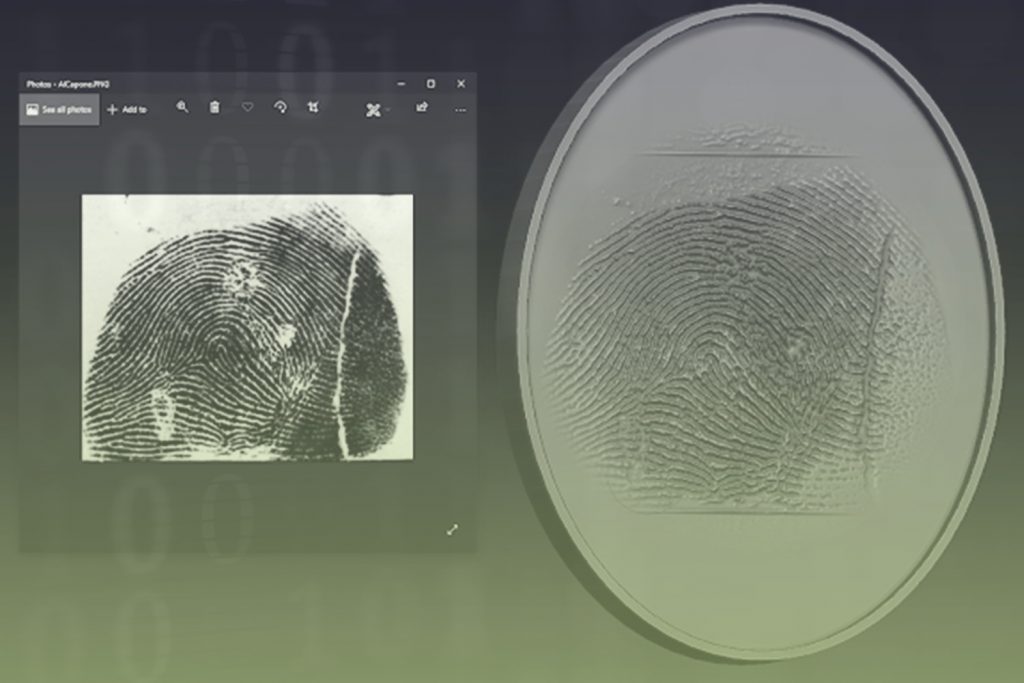

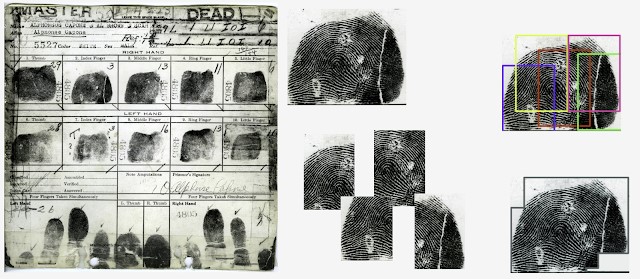

Вот пример материалов, которые исследователи использовали для форм, на примере общедоступных отпечатков пальцев печально известного гангстера Аль Капоне.

Создание поддельного отпечатка пальца

Различные техники сбора

Прямой сбор

Первый подход — это подход «прямого сбора». Цель состоит в том, чтобы использовать настоящий палец, чтобы создать негатив (он же слепок) отпечатка пальца. Для этой техники исследователи используют пластилин, глину, которую использовали скульпторы. Преимущество этой глины в том, что она твердая при стандартной температуре и становится мягкой и даже жидкой, если температура достаточно высока. В нашем случае исследователи нагрели глину с помощью обдува горячим воздухом, чтобы смягчить ее и оставить отпечаток пальца.

Рисунок 5. Создание формы с помощью Plastiline

Подход к датчику отпечатков пальцев – недорогой сканер отпечатков пальцев для получения BMP

Второй подход, который исследователи использовали, — это получить растровое изображение со сканера отпечатков пальцев. Для теста исследователи использовали недорогой датчик UART, подключенный к Arduino UNO (или преобразователю CP2102 USB в TTL).

Отпечаток пальца можно загрузить с помощью программы. Изображение представляет собой растровое изображение размером 256×288 пикселей.

Сторонний подход – изображение высокого разрешения для получения необработанного изображения

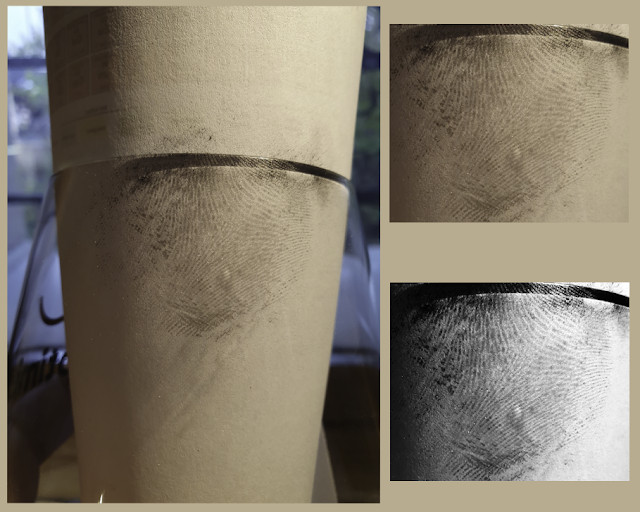

Последний подход, который исследователи предприняли, заключался в том, чтобы сфотографировать отпечаток пальца на стекле. Вот пример:

Для увеличения контраста на гребнях исследователи использовали кисть графитовой пудры:

В качестве иллюстрации использовали ладонь на стекле.

Оптимизация сбора отпечатков пальцев

Оптимизация фото

Фотографии не имели прямого отношения к действию. Исследователи обнаружили две проблемы в зависимости от методологии сбора.

В подходе к датчику отпечатков пальцев исследователи обнаружили, что полученное изображение слишком мало для нескольких датчиков, таких как датчик Samsung S10. В этом случае нам нужно объединить пару изображений, чтобы получить изображение большего размера. Вот пример использования отпечатка пальца Аль Капоне из базы данных ФБР .

В стеклянном подходе нам нужно было применить пару фильтров, чтобы увеличить контраст и оптимизировать линии. Программное обеспечение 3-D работает с оттенками серого:

3-D улучшение

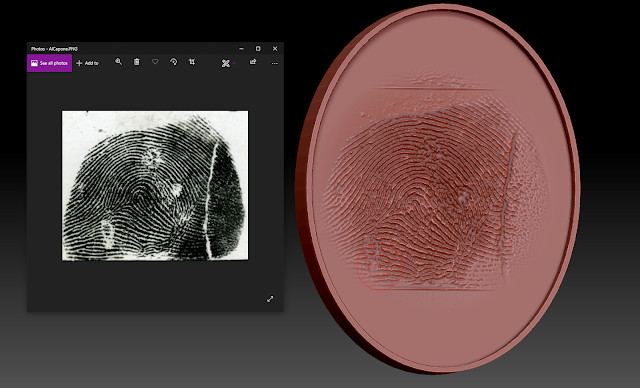

Трехмерный дизайн создается с помощью программного обеспечения для трехмерной цифровой скульптуры (например, ZBrush). Исследователи использовали черно-белое изображение в качестве кисти Alpha, чтобы выдавить отпечаток пальца из овальной заготовки:

Размер формы 32х24мм. Вы можете увидеть картинку и трехмерный объект.

Различные методы репликации

3D-ПЕЧАТЬ ФОРМЫ – ПРОВЕРЕНО НА ФОРМАХ С ТОЧНОСТЬЮ 0,025 ММ И 0,05 ММ

Во время теста самым большим ограничением был размер формы. Поддельный отпечаток пальца должен иметь точный размер. Однако модели, разработанные с помощью ZBrush, не имеют возможности выбора размера. Поэтому пришлось много поиграть с размером объекта во время создания. Один процент слишком маленький или слишком большой, и поддельный отпечаток пальца не работает. В дополнение к этой проблеме, смола, используемая в трехмерном принтере, должна быть отверждена после печати. Отвердение является обязательным, чтобы сделать объект твердым и устранить токсичность смолы. Отвердение проводится в УФ-камере в течение нескольких минут. Исследователи обнаружили, что этот процесс вызывает втягивание, а размер формы варьируется в зависимости от времени отверждения.

Изображение форм после печати:

Следующий шаг – УФ-отвердение. Вне принтера предмет недостаточно твердый и токсичный. Исследователи использовали УФ-камеру в течение трех минут, чтобы сделать ее твердой и удалить токсичность окончательной формы:

Во время нашего теста исследователи получили лучшие результаты с разрешением печати 25 микрон. Однако время печати было больше: один час на форму. При печати с разрешением 50 микрон время сокращается вдвое.

Как объяснено в разделе ограничений, размер формы был самой большой проблемой во время этого исследования и занимал больше всего времени: в ходе этого проекта было создано более 50 форм. Это одна из причин, по которой сложно воспроизвести создание пресс-формы по запросу.

Различные пломбировочные материалы

В ходе наших испытаний стало ясно, что используемый материал является определяющим фактором в зависимости от типа датчика, особенно при сравнении звуковых и емкостных датчиков. Чтобы увеличить успех, исследователи использовали силикон и различные виды клея, смешанные с проводящим (графитовым и алюминиевым) порошком.

Двумя основными ограничениями для емкостных датчиков являются разрешение и проводимость.

Действительно, определение отпечатка пальца имеет решающее значение, как исследователи показали выше. Достижение хорошего разрешения зависит от двух параметров: метода сбора и материала, используемого для создания реплики. Создавая клонированные отпечатки пальцев, исследователи обнаружили, что клей для ткани дает лучше результаты, чем силикон.

Одной из проблем емкостных датчиков, особенно активных, является обеспечение определенной проводимости отпечатка пальца. Силикон изолирующий, поэтому его невозможно использовать с емкостными датчиками. Тем не менее, тонкий клей для ткани с настоящим пальцем сзади достаточно проводящий, чтобы включить датчик. Наконец, кремний достаточно хорош для тестируемого звукового датчика, но лучший глобальный выбор в наших исследованиях — это недорогой клей для ткани:

Протестированные платформы

Мобильные устройства

Мобильные телефоны были самым большим стимулом для эволюции аутентификации по отпечаткам пальцев. Это устройства с большим разнообразием датчиков. Фактически, разработка ультразвуковых датчиков была вызвана необходимостью наличия датчиков на дисплее в мобильных телефонах. Это также причина, по которой оптические датчики используются в последних устройствах.

Наши поддельные отпечатки пальцев не работали на Samsung A70, однако даже с настоящим отпечатком пальца скорость аутентификации была намного ниже, чем на других устройствах. Эти устройства также были целями некоторых из первых исследований аутентификации по отпечаткам пальцев, которые должны сделать эту платформу более зрелой в технологии. Однако результаты показывают, что аутентификация по отпечатку пальца мобильного телефона ослабла по сравнению с тем, когда она впервые была взломана в 2013 году.

Исследователи также обнаружили, что между различными типами датчиков нет явного преимущества.

Ноутбуки

В отличие от мобильных устройств, исследователи обнаружили явное преимущество одной платформы перед другой на протестированных ноутбуках. Исследователи не достигли успеха в сравнении с фреймворком Windows Hello, который доступен только в Windows 10. Исследователи протестировали пять различных платформ Windows, и все результаты были одинаковыми. В качестве контроля исследователи протестировали тот же клон на MacBook Pro и получили тот же процент успешных разблокировок в 95 процентов. Причина лучших и повторяющихся результатов на платформах Windows заключается в том, что на всех платформах алгоритм сравнения находится в ОС и, таким образом, используется всеми платформами.

Другие устройства

Исследователи также протестировали интеллектуальные устройства: замок и два флеш-накопителя с USB-шифрованием.

Датчик отпечатков пальцев этого навесного замка является емкостным, поэтому требуется проводящий отпечаток пальца. Результаты показали, что его можно обойти с таким же успехом, как и в ранее протестированных устройствах.

Для USB-устройств исследователи протестировали два: Verbatim Fingerprint Secure и Lexar Jumpdrive Fingerprint F35.

В обоих случаях нам не удалось обойти аутентификацию по отпечатку пальца. Все попытки вернули неверное чтение. В качестве контроля во время этих тестов исследователи использовали тот же поддельный отпечаток пальца на MacbookPro, который подтвердил 95-процентный успех.

Комплексные тесты и результаты

Оранжевые линии – это процент успеха с методом прямого сбора, синие линии с методом датчика изображения и, наконец, желтая линия с изображением, полученным с помощью стороннего метода.

Процент рассчитывается на основе 20 попыток для каждого устройства с лучшим поддельным отпечатком пальца, который исследователи смогли создать.

Ключи USB – Verbatim и Lexar – тестировались только методом прямого сбора. Поскольку это был наиболее эффективный метод сбора, и он никогда не работал, тестирование двух других методов не принесло никакой пользы.

Ограничения и смягчения

Подчеркнем, что это намеренно малобюджетный проект.

Не было никаких ограничений для метода прямого сбора. Упомянутые здесь меры по снижению риска касаются только подхода с использованием трехмерной печати (изображение сенсора и изображение на стекле).

Первым подходом было использование трехмерного принтера для прямого создания поддельного отпечатка пальца. Это не сработало, в основном из-за проблем, связанных со смолой. Хотя разрешение принтера было достаточно хорошим, отпечатанные результаты были хрупкими, непроводящими и слишком жесткими. Эти проблемы можно решить с помощью альтернативных смол.

Альтернативой было создание трехмерной печатной формы, которая затем использовалась для создания поддельного отпечатка пальца с использованием различных материалов.

В ходе исследования было обнаружено несколько ограничений. Самый большой – это размер формы. Для создания качественного отпечатка пальца форма должна иметь те же размеры, что и система распознавания отпечатков пальцев: на 0,5 мм больше или меньше, и форма непригодна для использования.

Прямого сопоставления размера оцифрованного объекта с размером реального объекта не существует. Это стало проблемой, когда исследователи напечатали цифровое изображение формы. Кроме того, у исследователей не было микроскопа с высоким разрешением, который позволял бы измерять расстояния в микронах. Смягчением этой проблемы могло бы стать программное обеспечение, которое может масштабировать цифровой размер до размеров трехмерной печати, обеспечивая микронную точность, и решило бы эту проблему.

Как объяснялось ранее, прямое воздействие ультрафиолета изменяет размер объекта из-за сжатия смолы. В ходе исследования пришлось создать более 50 форм, чтобы получить точный размер, что стоило недель работы. Для каждого поддельного отпечатка пальца требовались тесты на реальном датчике, чтобы подтвердить точный размер. Пресс-форма из смолы (или, точнее, выбранная смола) – не лучший выбор, и для ее создания лучше использовать альтернативный материал без ограничения втягивания.

Наконец, устройства под управлением Microsoft Windows 10 (и использующие Windows Hello) представляли реальные трудности независимо от марки устройства. Подход не сработал. Согласно нашему исследованию, аутентификация и сравнение отпечатков пальцев выполняются операционной системой в соответствии с « Руководством по проектированию биометрических устройств». Все попытки потерпели неудачу.

Лучшее решение для производителей – ограничить количество попыток. Например, Apple ограничивает пользователей пятью попытками, прежде чем запрашивать PIN-код на устройстве.

Количество попыток было быстро достигнуто во время тестов. Компания Samsung реализовала то же решение, но пользователи должны подождать 30 секунд после пяти неудачных попыток, а исследователи могли сделать это 10 раз, сделав окончательное количество попыток 50, что слишком много для обеспечения надлежащей безопасности. Исследователи протестировали сканер отпечатков пальцев на устройстве Honor более 70 раз, поэтому исследователи предполагают, что вы можете сделать это неограниченное количество раз.

Заключение

Исследователи начали этот проект с двумя целями:

- Каковы улучшения безопасности с тех пор, как она впервые была взломана на iPhone 5?

- Как технология трехмерной печати влияет на аутентификацию по отпечатку пальца?

- Определите модель угроз для атак, чтобы обеспечить реалистичный контекст.

Очевидно, что результаты показывают, что технология отпечатков пальцев недостаточно развита, чтобы в целом считаться безопасной для всех предложенных моделей угроз. Подумайте об этом как о домашней системе безопасности. Если вы хотите, чтобы это мешало секретным агентствам шпионить за вашим домом, это не сработает. Но если вы хотите остановить мелкое преступление, этого достаточно. Для обычного пользователя аутентификация по отпечатку пальца преимущества очевидны и ее следует использовать. Однако, если пользователь является более влиятельным пользователем или его устройство содержит конфиденциальную информацию, исследователи рекомендуем больше полагаться на надежные пароли и двухфакторную аутентификацию по токену.

Исследователи определили модели угроз, начиная с методов сбора. Процесс создания трудоемкий и сложный. Пришлось создать более 50 форм и протестировать вручную. На это потребовались месяцы. Как только исследователи создали точную форму, создать поддельный отпечаток пальца стало легко. Сегодня, используя эти методологию и бюджет, невозможно быстро создать копию отпечатка пальца.

Исследователи не нашли окончательного подхода, который позволил бы обойти все датчики отпечатков пальцев. Например, не удалось обойти датчики, управляемые Microsoft Windows и Windows Hello. Необходимы дополнительные исследования, чтобы точно понять, почему. Однако удалось создать поддельные отпечатки пальцев, которые обошли большое количество аутентификаций по отпечаткам пальцев на телефонах, ноутбуках и замках.

Технология трехмерной печати определенно влияет на аутентификацию по отпечатку пальца. Использование альтернативных материалов и других смол, наряду со специализированным программным обеспечением для обеспечения правильного масштабирования и печати, в значительной степени способствовало бы массовому процессу клонирования отпечатков пальцев. Кроме того, это также позволит клонировать отпечатки пальцев в больших масштабах для всех, у кого есть биометрические базы данных. Использование высокотехнологичных инструментов, таких как электронные микроскопы, для измерения микронных различий в отпечатках пальцев или инструменты для высокоточной лазерной гравировки, также может способствовать значительным улучшениям всего процесса. Такие инструменты возвращают модель угроз в руки хорошо финансируемых и мотивированных команд, а не обычного человека.

Наконец, важно подчеркнуть, что тот факт, что нам не удалось победить платформу Windows и USB-накопители, не означает, что они обязательно более безопасны. Еще более особенным случаем является Samsung A70, который, согласно нашим тестам, часто не справляется с настоящими отпечатками пальцев. По нашим оценкам, с большим бюджетом, большим количеством ресурсов и командой, посвященной этой задаче, можно обойти и эти системы.

Статья (Оригинал) переведена и адаптирована Владимиром Безмалым специально для 10Guards.