Мониторинг развивающихся тенденций DDoS важен для предвидения угроз и адаптации стратегий защиты. Комплексный отчет Gcore Radar за первое полугодие 2024 года предоставляет подробную информацию по DDoS-атакам, демонстрируя изменения в моделях атак и более широком ландшафте киберугроз. Ниже мы делимся основнвыми инсайтами.

Ключевые выводы

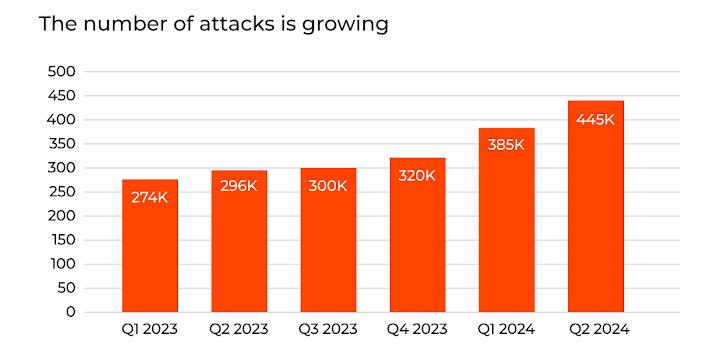

Количество DDoS-атак в первом полугодии 2024 года выросло на 46% по сравнению с таким же периодом прошлого года, достигнув 445 000 во втором квартале 2024 года. По сравнению с данными за предыдущие шесть месяцев (Q3-4 2023) количество атак выросло на 34%.

Пиковая мощность атак несколько возросла: мощная атака в первом полугодии 2024 года достигла 1,7 Тбит/с. Для сравнения, в 2023 году она составила 1,6 Тбит/с. Хотя за год произошло лишь незначительное увеличение на 0,1 Тбит/с, это все равно говорит об увеличении мощности, что представляет значительную опасность.

Для лучшего понимания, терабит в секунду (Тбит/с) представляет огромный объем данных, поступающих в сеть, что эквивалентно передаче более 212 000 потоков видео в высоком разрешении одновременно. Учитывая, что даже атака на 300 Гбит/с может сделать незащищенный сервер недоступным и привести к потере репутации, лояльности и клиентов, любой рост мощности в пределах Тбит/с значительный.

Отрасли, которые больше всех подвержены атакам

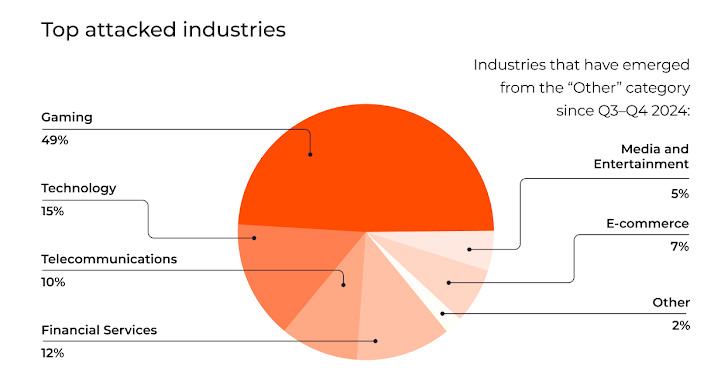

Игровая отрасль продолжает страдать больше всего, так на нее приходится 49% всех атак. Этот сектор особенно уязвим из-за конкуренции и высоких финансовых ставок, связанных с онлайн-играми.

Технологическая отрасль подверглась значительному росту атак, удвоив показатель до 15% от общего количества инцидентов. Поставщики технологий размещают важные услуги, включая серверы, хранилища и сетевые ресурсы, что делает перебои особенно ощутимыми для многих других индустрий. Затем идут финансовые услуги, телекоммуникации и электронная коммерция с 12%, 10% и 7% атак соответственно.

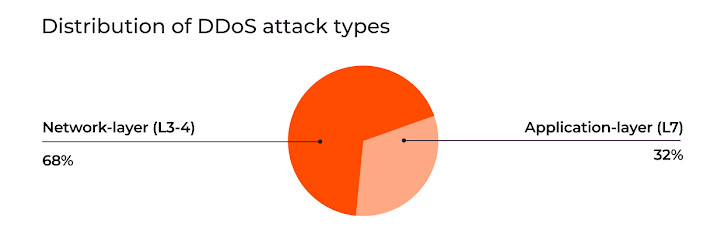

Атаки на сетевом и прикладном уровне

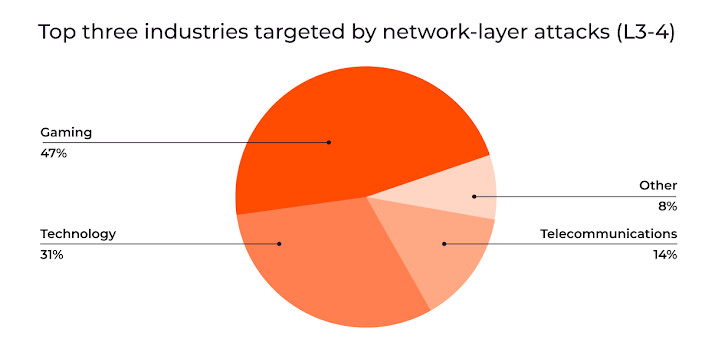

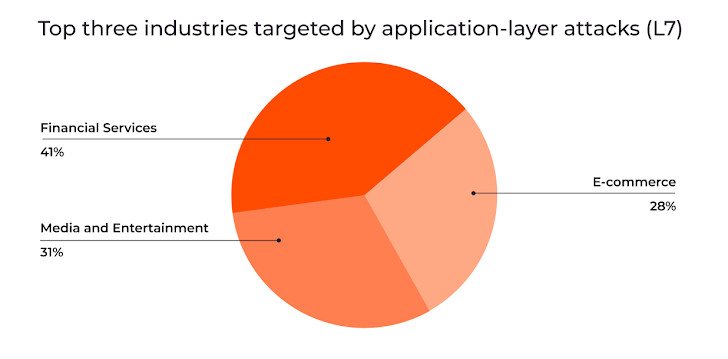

Атаки на сетевом уровне (L3–4) в основном повлияли на игровую, технологическую и телекоммуникационную индустрии из-за того, что их услуги предоставляются онлайн. Атаки на уровне приложений (L7) оказали значительное влияние на финансовые услуги, электронную коммерцию и медиа, нарушая процессы обработки транзакций и доставки контента.

На сетевом уровне игровая и азартная отрасль испытывают наибольшее влияние из-за требований к взаимодействию в режиме реального времени и высокого уровня вовлечения пользователей. Именно это и делает их первоочередными целями. Для провайдеров технологий такое влияние атак может одновременно охватить несколько услуг клиентов, что приводит к значительным операционным сбоям. Телекоммуникационные компании, которые являются основой подключения и связи, могут испытать широкомасштабные сбои в работе во время атак, что затрагивает бесчисленное количество пользователей и компаний.

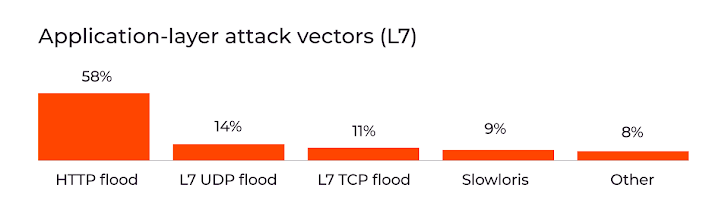

Атаки на прикладном уровне (L7) представляют особый риск для финансового сектора из-за серьезных последствий, связанных с простоем и регуляторными штрафами. Электронная коммерция, медиа и сфера развлечений, которые в значительной степени полагаются на непрерывное привлечение клиентов и бесперебойную работу с контентом соответственно, сталкиваются со значительными проблемами в поддержании стабильности услуг во время таких атак.

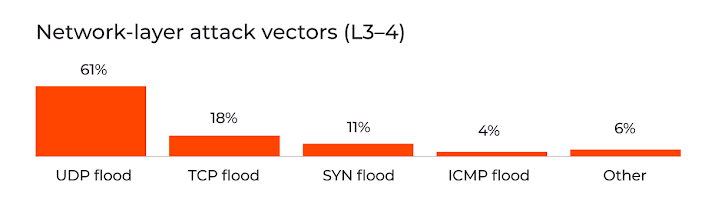

Происхождение и типы атак

Выявление источников атак на прикладном уровне предполагает отслеживание IP-адресов по определенным странам, предоставление оперативной информации для защитных стратегий. А вот атаки на сетевом уровне часто включают подделку IP-адреса, что затрудняет отслеживание происхождения. Распространенные методы атак включают UDP-флуды для атак на сетевом уровне и HTTP-флуды для атак на прикладном уровне, нацеленные на уязвимости в протоколах связи.

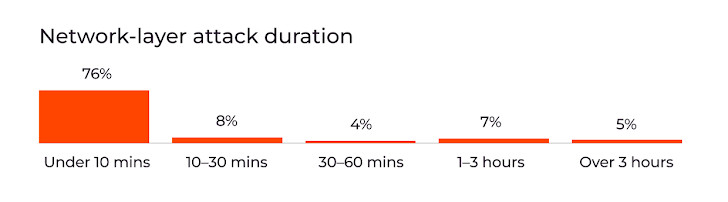

Продолжительность атак

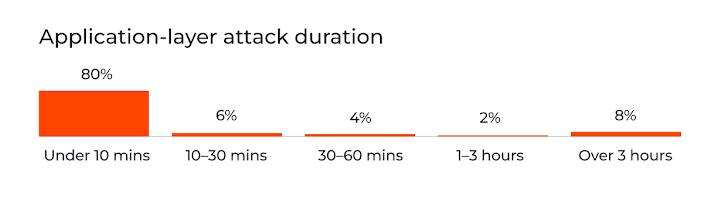

Большинство DDoS-атак короткие, обычно длятся менее 10 минут, но их частота и интенсивность могут вызвать значительные операционные перебои. Однако самая продолжительная атака в первом полугодии 2024 года длилась 16 часов, что подчеркивает необходимость надежных и оперативных стратегий смягчения последствий.

Персонализированные атаки

Атакующие все больше персонализируют свои методы, нацеливаясь на конкретные отрасли. Эта тенденция к более сложным атакам требует усовершенствованных, специализированных защитных мер и подчеркивает важность международного сотрудничества в сфере киберзащиты.

Разнообразие продолжительности атак свидетельствует о том, что злоумышленники применяют более сложные тактики, адаптируя свои методы под уязвимости и приоритеты своих целей. Например, в игровой сфере атаки обычно кратковременные и менее мощные, но происходят с большей частотой. Эта тактика ориентирована на нарушение работы конкретного сервера, тем самым снижая качество игрового опыта с целью побуждать игроков перейти на конкурирующие серверы. Однако для финансовых услуг и телекоммуникаций, где перебои в работе приводят к чрезвычайным последствиям , атаки имеют тенденцию быть более интенсивными и значительно отличаться по продолжительности.

Вывод

Проблема DDoS-атак остается критической проблемой мирового масштаба, требуя глобального сотрудничества и обмена разведданными для быстрых действий и минимизации влияния этих типов атак.

Источник: The Hacker News