Информационная безопасность и кибербезопасность преследуют общие цели — защита людей, данных и устройств. Разница между двумя областями заключается в применяемых подходах и сферах защиты.

Информационная безопасность (InfoSec)

Под информационной безопасностью подразумевается защита данных от случайного или преднамеренного вмешательства. Методы инфобезопасности делятся на технические, административные, правовые и физические.

К техническим средствам защиты относятся межсетевые экраны, антивирусные программы, системы аутентификации и шифрования. Также важно корректно регламентировать доступ к объектам для групп и каждого отдельного участника. В силу этого соблюдается принцип доступности информации.

Административные и правовые меры защиты подразумевают введение свода правил пользования данными и инфраструктурой. Также к правовым методам относится лицензирование деятельности в области обеспечения инфобезопасности и аттестация объектов информатизации.

К физическим средствам защиты относятся охранные конструкции, замки, сейфы, камеры наблюдения.

Для защиты ресурсов на предприятии необходимо регулярно проводить комплексный аудит, внедрить политики согласно международным стандартам по защите и управлению данными (такими как ISO 27001). Оценку и имплементацию можно поручить как внутренним менеджерам по безопасности, так и аутсорс команде.

Кибербезопасность (Cybersecurity)

Кибербезопасность обеспечивает защиту от кибератак, цель которых — нарушение информационной безопасности (т.е. предотвращение получения хакерами цифрового доступа к данным в сетях, компьютерах и программах). Для ее обеспечения необходимо регулярно выполнять сканирование уязвимостей и тестирования на проникновение.

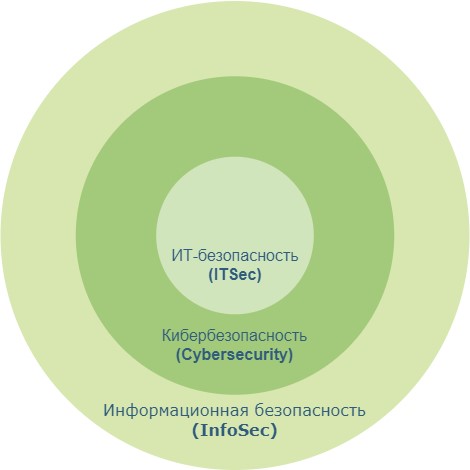

Соблюдение кибербезопасности и ит-безопасности входят в InfoSec-политику на предприятии. В противном случае, главные требования к информации (конфиденциальность, целостность и доступность) не будут выполнятся.

Таким образом, информационная безопасность – отрасль, которая охватывает широкий набор вопросов безопасности информации и смежных вопросов.