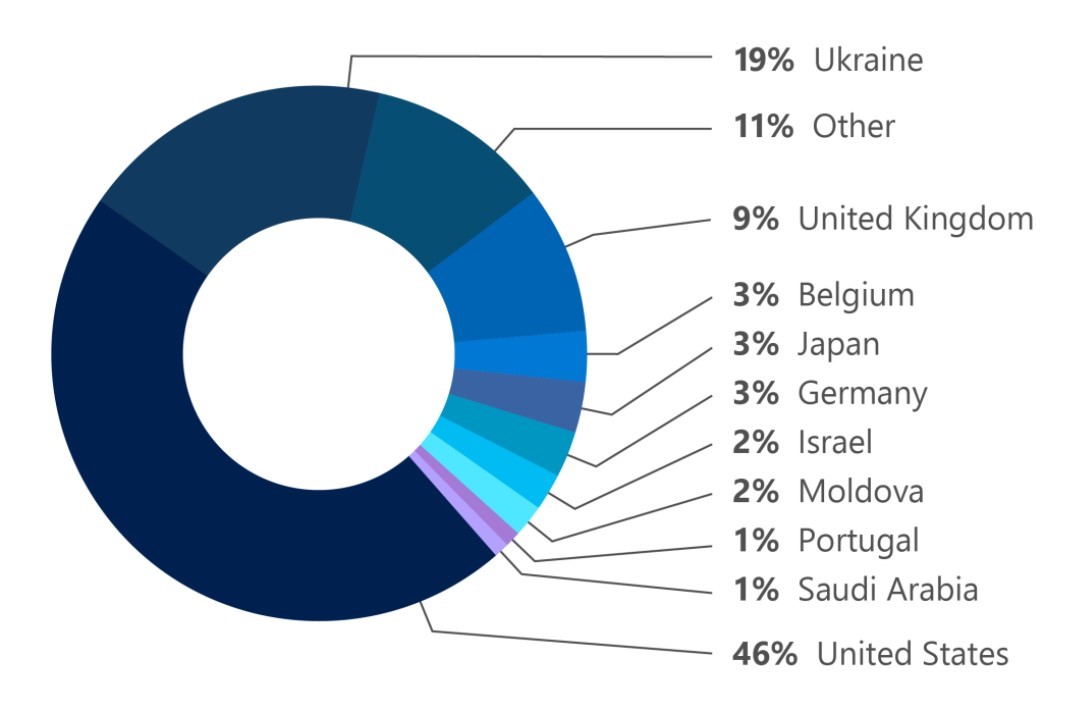

В рамках месяца осведомленности о кибербезопасности компания Microsoft выпустила отчет Digital Defense Report. Украина заняла второе место (19%) в рейтинге стран, против которых чаще всего осуществляют хакерские атаки. На первом месте США (46%).

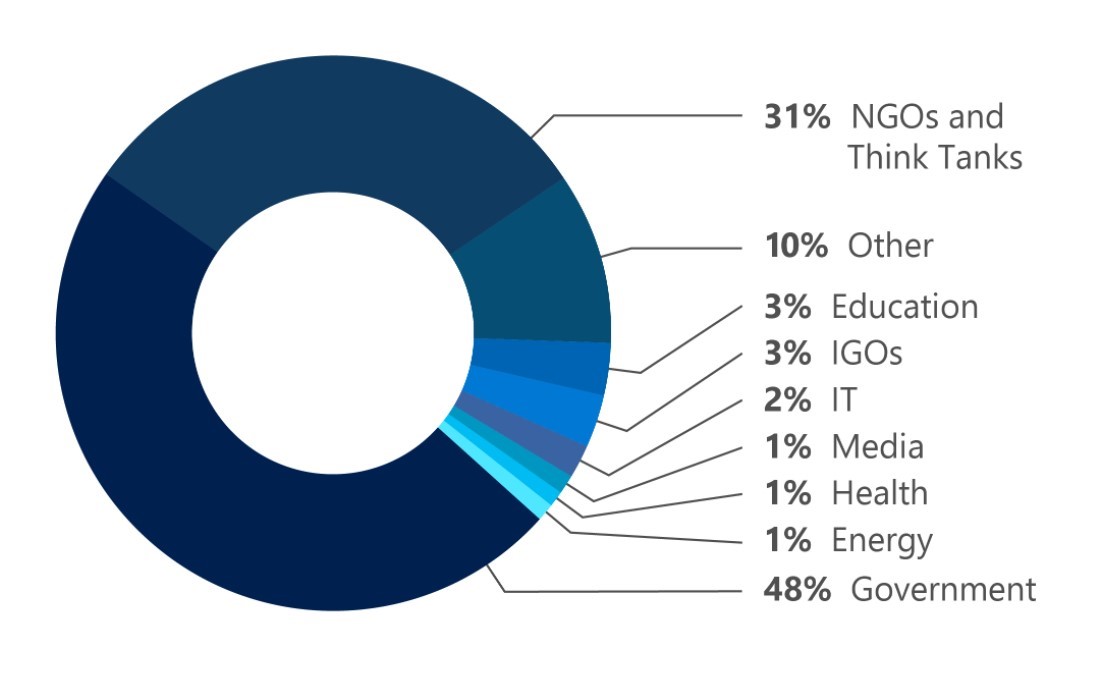

Чаще всего хакеры пытаются атаковать государственные секторы, сферу образования, IT и медиа.

Правительственные учреждения и неправительственные организации являются излюбленными мишенями среди киберзлоумышленников. Шпионаж и подрывная деятельность остаются основными целями преступников, а тактики и методы используются по-прежнему надежные: сбор учетных данных, вредоносное ПО и VPN-эксплойты. По данным отчета, в этом году прослеживается усиление атак на поставщиков ИТ-услуг. Хакеры используют эти компании для того, чтобы добраться до их клиентов.

Прогосударственные группы хакеров NOBELIUM, NICKEL, THALLIUM и PHOSPHORUS, были наиболее активны против госсектора и нацеливались в основном на правительственные организации, занимающиеся международными делами. Эксперты Microsoft особо успешными называют российские кибергруппировки. Почему? На их счету было больше успешных компрометаций в результате их более целенаправленных атак на цепочки поставок программного обеспечения. Это сочеталось с более масштабными кампаниями по распылению паролей (Password Spraying) с целью кражи учетных данных. В отчете говорится, что российские кибератаки все чаще нацеливаются на правительственные объекты. Сравнение данных за год показывает заметное увеличение числа успешных взломов: с 21% в период с июля 2019 года по июнь 2020 года, до 32% с июля 2020 года. В свою очередь, доля государственных организаций, атакованных российскими группировками, выросла с примерно 3% в прошлом году до 53% с июля 2020 года.

Источник: Microsoft