Есть уйма способов, которыми мошенники могут получить ваши данные. Сегодня поговорим о фишинге на базе онлайн-обучения и как хакеры используют в своих целях Google календарь.

Опасные знания

За последнее десятилетие подход к обучению изменился кардинально. Теперь получить необходимые знания, можно не выходя из дому. Курсы, марафоны, онлайн-вебинары – столько возможностей для саморазвития, что грех не воспользоваться. Особо эксплуатируют тему обучения известные и не очень блогеры, которые считают своим долгом создать какой-то онлайн продукт и зарабатывать на его продаже. Темы варьируются от «как накачать пятую точку», до «как заработать свой первый миллион». Для затравки предлагают пройти БЕСПЛАТНЫЙ вебинар или получить пару страниц с бесценной информацией. Всё что вам нужно сделать – оставить свою почту и ждать письма. С точки зрения продаж – это отличный подход, а вот о кибербезопасности так сказать нельзя.

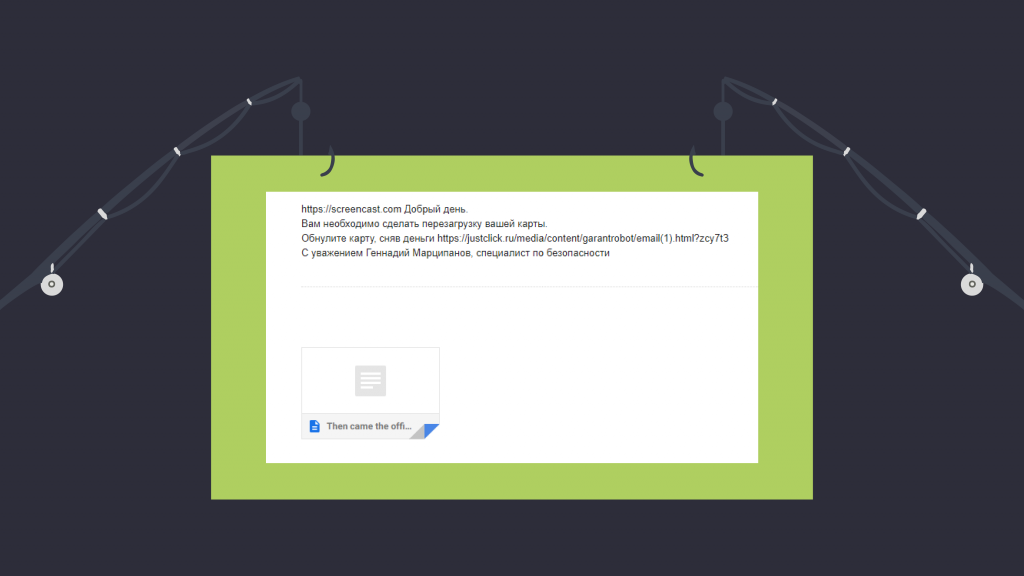

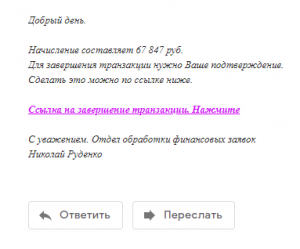

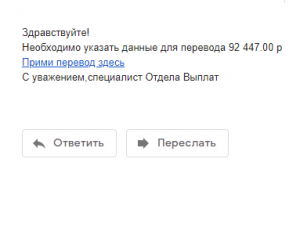

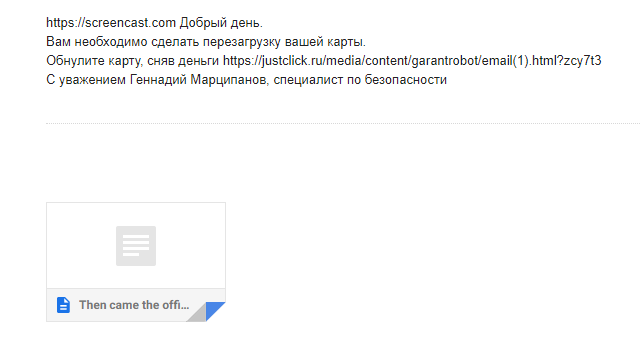

Любопытных людей много, потому от желающих оставить свои данные нет отбоя, что не может не привлечь хакеров. Вряд ли блогеры сильно заморочены на кибербезопасности, потому получить адреса электронной почты не составляет большого труда. А дальше вы получаете фишинговые письма самого разного содержания. И хорошо, если вы их игнорируете. Вот пара примеров:

Планируй осторожно

Современный человек помешан на планирование. Google календарь стал нашим лучшим другом, а значит и потенциально уязвимым местом. Фишеры поняли, что они могут воспользоваться настройками календаря, чтобы разместить в расписании жертв свои собственные события, в которых содержатся фишинговые ссылки либо файлы. Во многих случаях это также автоматически запускает уведомления, которые приходят из доверенного приложения, а это еще больше вызывает у людей доверие к подставным событиям.

Как они это делают? Атака исходит напрямую от мошенников, которые посылают волну приглашений на событие одновременно множеству пользователей Google календаря. Помогают им в этом настройки «по умолчанию», согласно которым календарь жертвы автоматически добавляет любое событие и отправляет об этом уведомление. Чтобы завлечь человека, хакеры пишут пару строк о событии и предлагают пройти по ссылке и ознакомиться с деталями, либо загрузить файл-описание. А дальше ждут, когда вы перейдёте по вредоносной ссылке или откроете файл.

Запомните одну простую истину, если не уверенны – не кликайте.