Финансовые компании и состоятельные люди всегда привлекали мошенников и преступников. Капитализация рынка криптовалют, составляющая сотни миллиардов долларов США, само собой приковала к себе внимание всяческого рода киберзлоумышленников. Не обошёл стороной интерес и к проведению ICO.

Главным стимулом киберпреступлений на криптовалютном рынке является необратимость транзакций.

Даже зафиксировав сразу нелегитимную транзакцию, владелец криптовалюты не сможет обратиться к арбитру и её заблокировать как в фиатном мире (есть примеры отмены транзакций с помощью хардфорка, блокировки ворованных токенов и т.п., но это противоречит концепции финансовой системы на блокчейне и вызывает жаркие споры среди криптоанархистов). Как же всё-таки принять участие в перспективных (или не очень) ICO и не стать жертвой кибермошенников? Для минимизации большинства рисков кражи денег инвесторов необходимо придерживаться несложных правил цифровой (или кибер) гигиены. Итак, прежде чем перейти к правилам, рассмотрим варианты кражи средств инвесторов. Их можно условно поделить на два основных направления – техническое и социальная инженерия («взлом» человека, используя психологические подходы и невнимательность). Мошеннические ICO мы не рассматриваем в рамках этих советов. Поэтому и правила кибергигиены разберем с учётом только двух направлений:

- Технически киберпреступники могут получить доступ к вашему устройству, компьютеру, ноутбуку, смартфону, планшету, и перенаправлять вас вместо сайта проекта ICO на его поддельную копию. В результате, вы переведете криптосредства не на кошелек проекта, а на кошелек мошенника. Также при доступе к вашим устройствам «черные» хакеры могут добраться до ваших криптокошельков, перехватив приватные ключи и/или пароли, а также подменить адреса криптокошелькам получателей во время транзакций. Как же от этого защититься?

- Обязательно устанавливайте обновления операционных систем, «прошивок», всех имеющихся программ. Большинство массовых атак вредоносов используют уже известные производителям программного/аппаратного обеспечения и антивирусным компаниям уязвимости (дыры безопасности), которые закрываются обновлениями.

- Включайте, где возможно, двухфакторную аутентификацию для доступа к горячим криптокошелькам и/или веб-ресурсам ICO-проекта. Желательно не по смс, но если и смс, то используйте контрактное подключение к оператору (очень сложно без вас восстановить сим-карту). В идеале для второго фактора использовать специализированные программы или аппаратные продукты.

- Установите защитное программное обеспечение (антивирус, сетевой экран, «песочницы» и т.п.). Как упомянуто выше, большинство массовых атак проводится с использованием известных «вирусов» и могут быть отбиты антивирусами.

- На устройстве для работы с криптовалютными транзакциями устанавливайте минимальное количество сторонних приложений, расширений для браузера и т.п. Снижаете вероятность установки программного обеспечения со встроенными бэкдорами (хакерскими закладками), а также уязвимостями, которые позволят получить удаленный несанкционированный доступ к вашему устройству.

- Не используйте публичные Wi-Fi сети для криптовалютных транзакций или обязательно используйте VPN-соединение в случае работы через них.

- Старайтесь всегда использовать VPN-соединение, больше не для анонимности, а для шифрования соединений и защиты от перехвата трафика киберзлоумышленниками.

- Используя социальную инженерию, кибермошенники провоцируют вас на необдуманные шаги – перейти по поддельной ссылке, на фальшивый сайт проекта, запустить у себя на устройстве вредоносный файл и т.п. Для защиты следуйте таким правилам:

- Перепроверяйте адрес ссылки, которая введена в адресной строке, а лучше не переходите по ссылке, а вводите адрес проекта вручную (можно добавить правильную ссылку в закладки и открывать сайт проекта из закладок).

- Проверяйте адрес криптокошелька, на который производите транзакцию.

- Устанавливая необходимую программу, скачивайте установщик с официального сайта и перепроверяйте контрольную сумму файла. Не устанавливайте программы, полученные по почте, через мессенджеры или с неофициальных сайтов.

- Никому не передавайте приватные ключи от криптокошельков с крупными суммами, даже на криптобирже держите отдельный кошелёк с минимумом необходимых средств. Также не делитесь своими паролями от горячих кошельков и никогда не переиспользуйте (повторное использование одного и того же пароля) пароли от важных ресурсов.

Команда, запускающая ICO, также обязана обеспокоиться безопасностью своих инвесторов. Для этого проект должен предпринять минимально необходимые шаги:

- провести независимый аудит безопасности ИТ-инфраструктуры (внутренней и внешней) и веб-приложений;

- провести независимый аудит безопасности смарт-контрактов;

- включить для своих инвесторов двухфакторную авторизацию для доступа к их финансовой информации и криптокошелькам;

- отслеживать создание фишинговых ресурсов с похожими названиями, упоминания о проекте в интернете, мессенджерах и, в идеале, даркнете. Оперативно блокировать фишинговые домены и реагировать на мошеннические упоминания своего проекта;

- отслеживать подозрительные активности внутри своей ИТ-инфраструктуры;

- выстроить процессы кибербезопасности внутри команды проекта и помнить о том, что безопасный проект всегда стоит дороже.

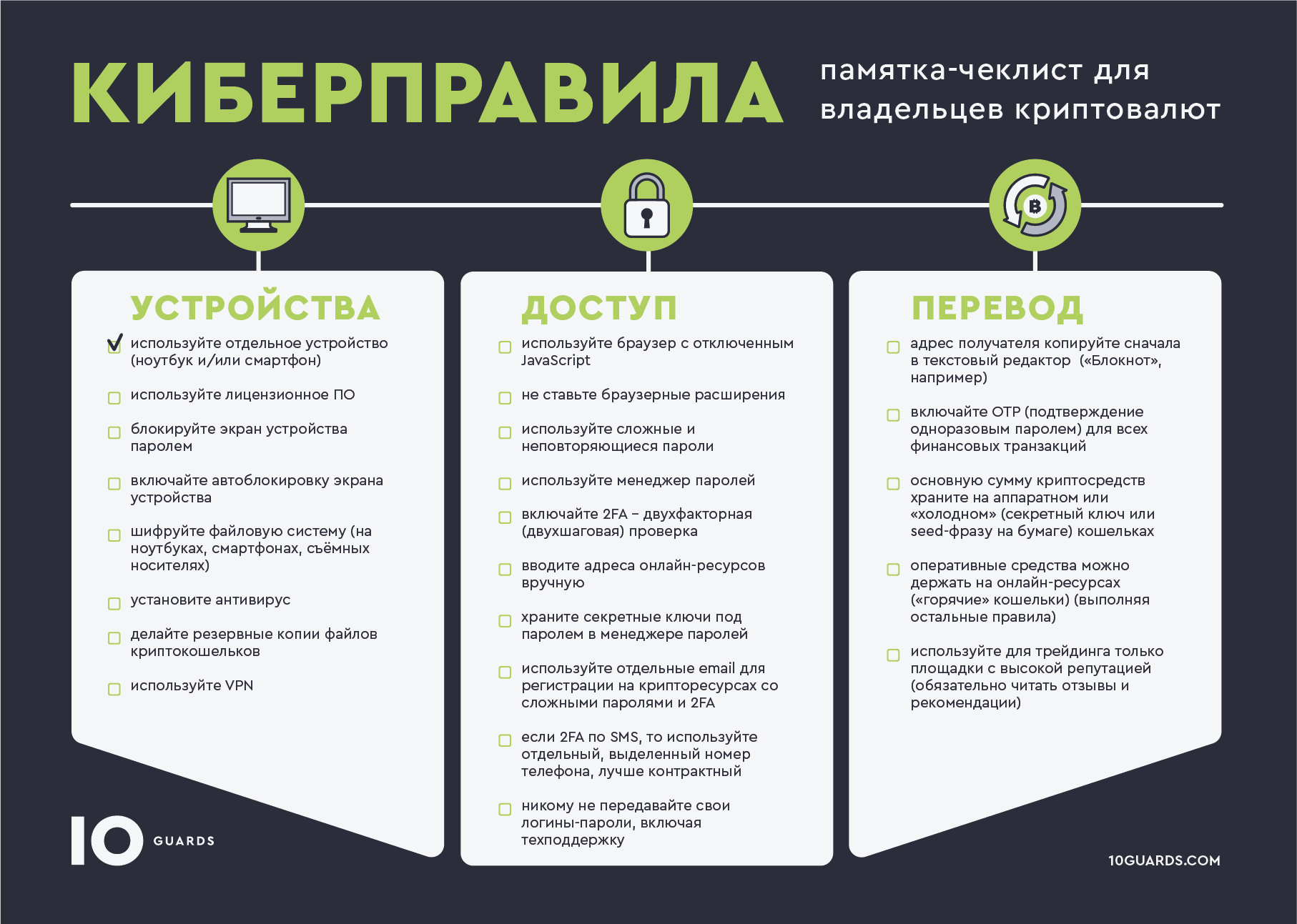

Мы собрали для вас все важные киберправила в полезной памятке-чеклисте: